测试的版本是 0.66,配置文件也对应这个版本

文档

安装

下载对应的二进制包,然后解压

tar -zxvf xxxx

然后启动

启动服务器:./frps -c ./frps.toml

启动客户端:./frpc -c ./frpc.toml

服务端配置

# 监听端口,用于客户端连接

bindPort = 7000

# 鉴权,记得改复杂

auth.token = "123"

客户端配置

以ssh配置示例

# 远程IP

serverAddr = "8.156.74.xxx"

# 远程连接端口,与服务端的连接端口对应

serverPort = 7000

# 鉴权

auth.token = "123"

# 映射的公网端口,与本地的22端口(ssh)对应,暴露给公网的是6000端口

[[proxies]]

name = "ssh"

type = "tcp"

localIP = "127.0.0.1"

localPort = 22

remotePort = 6000

服务端仪表盘

能直接查看客户端的连接情况,通过对应的端口访问

# 仪表盘

webServer.addr = "0.0.0.0"

webServer.port = 7500

webServer.user = "admin"

webServer.password = "admin"

web映射并转Nginx

服务端

# 监听端口,用于客户端连接

bindPort = 7000

# 鉴权

auth.token = "123"

# 仪表盘

webServer.addr = "0.0.0.0"

webServer.port = 7500

webServer.user = "admin"

webServer.password = "admin"

# 端口

vhostHTTPPort = 80

vhostHTTPSPort = 443

客户端,都转到了Nginx,注意多个域名时的name,再仪表盘中能看到

# 远程IP

serverAddr = "8.156.74.xxx"

# 远程连接端口,与服务端的连接端口对应

serverPort = 7000

# 鉴权

auth.token = "xxx"

# 映射的公网端口,与本地的22端口(ssh)对应,暴露给公网的是6000端口

[[proxies]]

name = "ssh"

type = "tcp"

localIP = "127.0.0.1"

localPort = 22

remotePort = 6000

# 第一个域名

[[proxies]]

name = "http-wbhsj"

type = "http"

localPort = 80

customDomains = ["wbhsj.cn"]

[[proxies]]

name = "https-wbhsj"

type = "https"

customDomains = ["wbhsj.cn"]

# 第二个域名

[[proxies]]

name = "http-fanmr"

type = "http"

localPort = 80

customDomains = ["fanmr.cn"]

[[proxies]]

name = "https-fanmr"

type = "https"

localPort = 443

customDomains = ["fanmr.cn"]

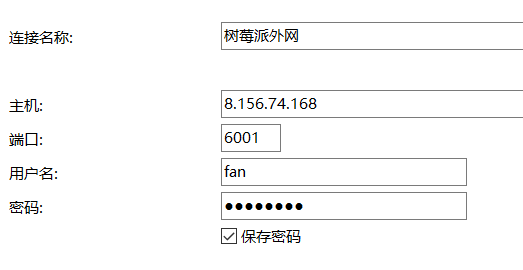

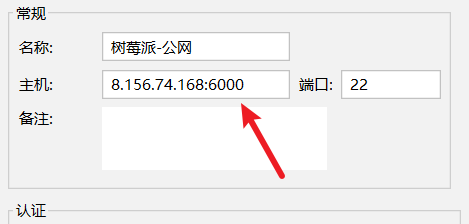

连接SSH方式

mysql等tcp暴露和连接方式

[[proxies]]

name = "mysql_tcp" # 代理名称,可自定义

type = "tcp" # 代理类型为 tcp

localIP = "127.0.0.1" # 内网 MySQL 的 IP 地址

localPort = 3306 # 内网 MySQL 的端口

remotePort = 6001 # 公网服务器上开放的端口